An arbitrary file write vulnerability exists where an authenticated, remote attacker with administrator privileges on the Nessus application could alter Nessus Rules variables to overwrite arbitrary files on the remote host, which could lead to a denial of service condition. SeverityCVSS 3.x Severity and Metrics:

NIST: NVD Base Score: 6.5 MEDIUM Vector: CVSS:3.1/AV:N/AC:L/PR:H/UI:N/S:U/C:N/I:H/A:H

CNA: Tenable Network Security, Inc. Base Score: 6.8 MEDIUM Vector: CVSS:3.1/AV:N/AC:L/PR:H/UI:N/S:C/C:N/I:N/A:H NVD Analysts use publicly available information to associate vector strings and CVSS scores. We also display any CVSS information provided within the CVE List from the CNA. Note: It is possible that the NVD CVSS may not match that of the CNA. The most common reason for this is that publicly available information does not provide sufficient detail or that information simply was not available at the time the CVSS vector string was assigned. References to Advisories, Solutions, and ToolsBy selecting these links, you will be leaving NIST webspace. We have provided these links to other web sites because they may have information that would be of interest to you. No inferences should be drawn on account of other sites being referenced, or not, from this page. There may be other web sites that are more appropriate for your purpose. NIST does not necessarily endorse the views expressed, or concur with the facts presented on these sites. Further, NIST does not endorse any commercial products that may be mentioned on these sites. Please address comments about this page to [email protected]. Theo đó, Microsoft đã phát hành danh sách bản vá tháng 6/2023 với 69 lỗ hổng bảo mật trong các sản phẩm của mình. Bản phát hành tháng này đặc biệt đáng chú ý các lỗ hổng bảo mật có mức ảnh hưởng cao và nghiêm trọng sau:

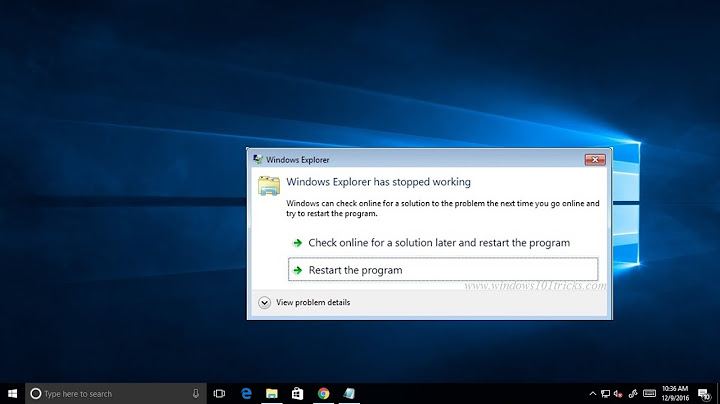

Theo đó, Microsoft đã phát hành danh sách bản vá tháng 10 với 103 lỗ hổng an toàn thông tin trong các sản phẩm của mình. Bản phát hành tháng này đặc biệt đáng chú ý vào các lỗ hổng an toàn thông tin có mức ảnh hưởng cao và nghiêm trọng sau: - Lỗ hổng an toàn thông tin CVE-2023-36778 trong Microsoft Exchange Server cho phép đối tượng tấn công thực thi mã từ xa. Trung tâm Giám sát an toàn không gian mạng quốc gia (NCSC), Cục An toàn thông tin, đã phát hành các văn bản cảnh báo diện rộng về những lỗ hổng ảnh hưởng đến Microsoft Exchange Server. Điều này cho thấy Microsoft Exchange Server vẫn luôn là mục tiêu hàng đầu được các đối tượng tấn công có chủ đích nhắm đến. Để đảm bảo an toàn thông tin cho hệ thống của các cơ quan, tổ chức, Đội ứng cứu sự cố an toàn thông tin mạng tỉnh Nghệ An kính đề nghị các đơn vị rà soát lỗ hổng liên quan đến Microsoft Exchange Server để phát hiện và có phương án xử lý kịp thời, đồng thời tăng cường giám sát nhằm giảm thiểu nguy cơ bị tấn công thông qua các lỗ hổng này. - Lỗ hổng an toàn thông tin CVE-2023-36563 trong Microsoft WordPad cho phép đối tượng tấn công thực hiện thu thập thông tin mã băm NTLM của người dùng. Lỗ hổng hiện đang bị khai thác trong thực tế. - Lỗ hổng an toàn thông tin CVE-2023-41763 trong Skype for Business cho phép đối tượng tấn công thực hiện leo thang đặc quyền. Lỗ hổng hiện đang bị khai thác trong thực tế. - 02 lỗ hổng an toàn thông tin CVE-2023-35349, CVE-2023-36697 trong Microsoft Message Queuing cho phép đối tượng tấn công thực thi mã từ xa. - Lỗ hổng an toàn thông tin CVE-2023-36434 trong Windows IIS Server cho phép đối tượng tấn công thực hiện leo thang đặc quyền. Thông tin các lỗ hổng an toàn thông tin: STT CVE Mô tả Link tham khảo 1 CVE-2023-36778 - Điểm: CVSS: 8.0 (Cao) - Mô tả: Lỗ hổng trong Microsoft Exchange Server cho phép đối tượng tấn công thực thi mã từ xa. - Ảnh hưởng: Microsoft Exchange Server 2016, 2019. https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-36778 2 CVE-2023-36563 - Điểm: CVSS: 6.5 (Cao) - Mô tả: Lỗ hổng trong Microsoft WordPad cho phép đối tượng tấn công thực hiện thu thập thông tin mã băm NTLM của người dùng. Lỗ hổng hiện đang bị khai thác trong thực tế. - Ảnh hưởng: Windows 10, Windows 11, Windows Server 2008, 2012, 2016, 2019, 2022. https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-36563 3 CVE-2023-41763 - Điểm: CVSS: 5.3 (Cao) - Mô tả: Lỗ hổng trong Skype for Business cho phép đối tượng tấn công thực hiện leo thang đặc quyền. Lỗ hổng hiện đang bị khai thác trong thực tế. - Ảnh hưởng: Skype for Business 2015, 2019. https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-41763 4 CVE-2023-35349 CVE-2023-36697 - Điểm: CVSS: 9.8 (Nghiêm trọng) - Mô tả: Lỗ hổng trong Microsoft Message Queuing cho phép đối tượng tấn công thực thi mã từ xa. - Ảnh hưởng: Windows 10, Windows 11, Windows Server 2008, 2012, 2016, 2019, 2022. https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-35349 https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-36697 5 CVE-2023-36434 - Điểm: CVSS: 9.8 (Cao) - Mô tả: Lỗ hổng trong Windows IIS Server cho phép đối tượng tấn công thực hiện leo thang đặc quyền. - Ảnh hưởng: Windows 10, Windows 11, Windows Server 2008, 2012, 2016, 2019, 2022 https://msrc.microsoft.com/update-guide/vulnerability/CVE-2023-36434 Hướng dẫn khắc phục: Biện pháp tốt nhất để khắc phục là cập nhật bản vá cho các lỗ hổng an toàn thông tin nói trên theo hướng dẫn của hãng. Các cơ quan, đơn vị tham khảo các bản cập nhật phù hợp cho các sản phẩm đang sử dụng tại link tham khảo ở bảng trên và nguồn tham khảo tại các địa chỉ dưới đây: https://msrc.microsoft.com/update-guide/ https://www.zerodayinitiative.com/blog/2023/10/10/the-october-2023-security-update-review Nhằm đảm bảo an toàn thông tin cho hệ thống thông tin của các cơ quan, đơn vị, góp phần bảo đảm an toàn cho không gian mạng. Đội ứng cứu sự cố an toàn thông tin mạng tỉnh Nghệ An khuyến nghị các cơ quan, đơn vị thực hiện: 1. Kiểm tra, rà soát, xác định máy sử dụng hệ điều hành Windows có khả năng bị ảnh hưởng. Thực hiện cập nhật bản vá kịp thời để tránh nguy cơ bị tấn công và sử dụng phần mềm bảo mật chặn khai thác một cách chủ động. 2. Tăng cường giám sát và sẵn sàng phương án xử lý khi phát hiện có dấu hiệu bị khai thác, tấn công mạng; đồng thời thường xuyên theo dõi kênh cảnh báo của các cơ quan chức năng và các tổ chức lớn về an toàn thông tin để phát hiện kịp thời các nguy cơ tấn công mạng. 3. Trong trường hợp cần thiết có thể liên hệ đầu mối hỗ trợ của Đội ứng cứu sự cố an toàn thông tin mạng tỉnh Nghệ An: - Địa chỉ: Số 06 đường Trần Huy Liệu, phường Hưng Phúc, thành phố Vinh, tỉnh Nghệ An. - Điện thoại: 02383.589.417 / 02388.687.567/ 02383.500.027 - Email: [email protected]/[email protected]. - Website: naict.tttt.nghean.gov.vn - Đội trưởng: Ông Võ Trọng Phú - Phó Giám đốc Sở Thông tin và Truyền thông Nghệ An (điện thoại: 02383.500.027). - Đội phó: Ông Phan Bình Giang - Q. Giám đốc Trung tâm Công nghệ Thông tin và Truyền thông Nghệ An (điện thoại: 0913.887.571). - Đội phó: Ông Hồ Trung Đông - Trưởng phòng Chuyển đổi số - Sở Thông tin và Truyền thông Nghệ An (điện thoại: 0902.161.678). |